|

|

|

|

|

|

|

|

De Kaminski Digital s24e23

Välkommen till De Kaminski Digital, mitt nyhetsbrev med ambitionen att fördjupa samtalet om IT-politik och bidra med en internationell utblick till diskussionen i skärningen av teknik och mänskliga rättigheter.

|

I det här nyhetsbrevet kan du läsa:

|

- Ny Pegasus-explosion, lite för nära

- Så här undviker du att bli träningsdata åt Metas AI

- Smartwatch till barn hackad (igen)

- Veckans länkar

Vill man följa mig på sociala medier kan man med fördel göra det på Threads, Instagram eller Mastodon (jag postar dock mest trams). För jobb-kontakter finns jag också på LinkedIn.

|

|

Känner du någon som du tror skulle uppskatta det här nyhetsbrevet? Tipsa dem om att registrera sig på www.dekaminski.se!

|

|

|

|

1. Ny Pegasus-explosion, återigen lite för nära

För en tid sedan skrev jag om mobila spionprogram och några enkla lågt hängande frukter/tips för att hålla sig lite mer säker. Gott så. Men förra veckan kom det så rapporter som kan vara intressanta för att förstå mer om hur ekosystemet kring mobila spionprogram ser ut.

|

I korta ordalag är det en grupp aktivister och journalister som alla är baserade i Vilnius, Litauen, som blivit drabbade. Vilnius är på grund av sin geopolitiska och språkliga närhet till det stora landet i öst en populär hubb för dissidenter, exil-aktivister och både organisationer och mediehus som av någon anledning inte längre kan verka i antingen Ryssland, Belarus eller något centralasiatiskt land. Ofta är anledningen att man i sitt hemland blivit utpekad som "utländsk agent" eller "ej önskad organisation".

|

Jag tycker det är främst två saker som är intressanta med den här rapporten. Att Ryssland och Belarus på olika sätt attackerar oliktänkande och regimkritiker är inte en av dem. Den som håller sig uppdaterat vet att kritiska medier och organisationer blivit attackerade både digitalt med exvis överbelastningsattacker och fysiskt genom exvis våldsamma angrepp eller lömska förgiftningskampanjer. Det är på många sätt farligt att kritisera den ryska eller belarusiska regimen.

|

Istället tycker jag att det är intressant att det kryper närmare Sverige. Även Sverige har stora diasporagrupper från bland annat den ofint ihopklumpat ryska intressesfären. Vi vet också att Ryssland, Kina och Iran är några av de länder som identifierats som största säkerhetshot mot Sverige - och det som kallas flyktingspionage är en av de metoder som Säpo pekat ut som en stor riskfaktor. Det vore inte alls otroligt att den här typen av digital attack skulle kunna ske (eller redan skett) på svensk mark. Vad innebär det då för vårt nationella säkerhetsläge?

|

Flera gånger har jag blivit kontaktad av aktivister som fått sådana här meddelanden. Och då gäller det att veta vad man ska göra härnäst. Genom att snabbt komma i kontakt med experter kan man få kloka råd framåt och dessutom kan de som jobbar med att kartlägga den här typen av användning av spionprogram kan också få en bättre bild av trender och större händelser.

|

Organisationer i civilsamhället kan exempelvis vända sig till Citizen Lab, Access Now eller Amnesty Tech (alla delar av CiviCert), och nätverket av fler organisationer som kan hjälpa till med mobilforensik och åtgärder vad gäller spionprogram växer stadigt.

|

|

(Se till att hålla telefon uppdaterad och ren från skit!)

|

|

|

|

2. Så här undviker du att bli träningsdata åt Metas AI

Detta har upprört många, och det dyker nu upp rapporter om att exvis grupper av bildkonstnärer flyttar till en annan app. Det kan man ju förstå, men så vitt jag sett har de flesta organiserade exodus-aktioner från Instagram, Facebook eller Twitter hittills misslyckats. Jag tycker principiellt det är viktigt att inte binda sig för mycket till en plattform och jag har själv olika umgängeskretsar på olika delar av internet, men jag ger inte mycket för snacket om "Instagram-dödaren" eller liknande (det har vi hört förr).

|

|

Jag noterade också att det dyker upp lite roliga försök att undvika att ens bilder och data används av Meta. Här är ett kul exempel från min feed igår:

|

|

|

Nej Timbuk, det fungerar inte så. Lika lite som det fungerat de gånger när användare på Facebook försökt sig på att annonsera självständighet från Meta via sina egna statusrader, typ:

|

|

|

|

"Jag ger inte Facebook eller några enheter som är kopplade till Facebook tillåtelse att använda mina bilder, information, meddelanden eller inlägg, både tidigare och framtid”, står det bland annat i det långa inlägget som inleds med en vänlig påminnelse om att Facebooks nya regler börjar gälla inom kort. “Glöm inte att imorgon startar den nya Facebook-regeln där de kan använda dina foton. Glöm inte att Deadline är idag!!!”

|

|

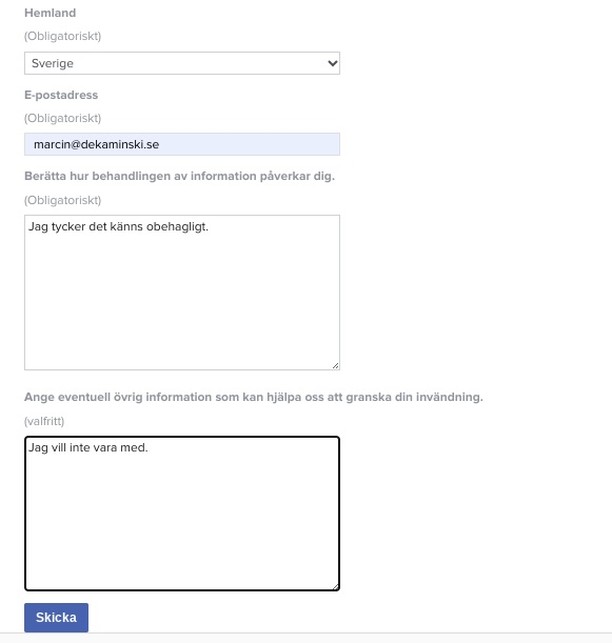

1. Leta upp supportavsnittet på den plattform du använder (vad jag förstått gäller invändningen på alla Meta-plattformar). Här är en länk till Instagrams supportinformation. Långt ner på sidan finns en länk till "rätten att invända", klicka där.

|

|

2. Fyll i formuläret på sidan. Tänk på att du inte behöver skriva någon lång uppsats om dina etiska ställningstaganden kring användandet av tvångsmässig insamling och exploatering av data för träning av kommersiella AI-funktioner. Du kan tvärtom vara väldigt rakt på sak - vilket jag rekommenderar, det finns ingen poäng med att slösa tid på det här. Så här skrev jag:

|

|

|

|

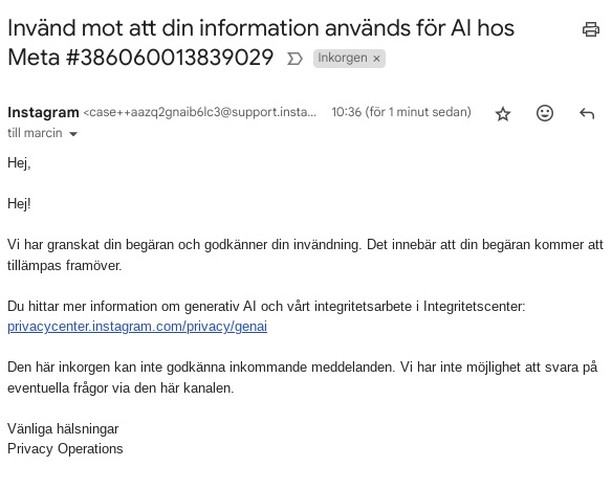

3. Klicka på "skicka" och invänta svar på din registrerade e-post. För mig tog det cirka tre minuter, sedan fick jag ett svar om att jag var borttagen:

|

|

|

Svårare än så behöver det inte vara.

|

|

Är man verkligt orolig för att multinationella bolag ska använda ens information för sin egen vinning och profit rekommenderar jag dock att fundera på att använda andra typer av tjänster. Federerade tjänster där datan ägs av användarna dyker hela tiden upp och ett bra alternativ att börja kika på är Mastodon. Är du nyfiken har kloke Per Axbom skrivit en alldeles utmärkt nybörjarguide som kan hjälpa dig en bit på vägen. Min Mastodon-information hittar du inledningen till det här nyhetsbrevet.

|

|

|

|

3. Smartwatch till barn hackad (igen)

Nu visar dock de här KTH-studenterna att klockan enkelt kan hackas. Svårighetsgradet på hacket menar studenterna rör sig mellan "teknikintresserad gymnasiestudent" och "läskunning person som kan följa en steg-för-steg-guide" beroende på vilken metod man använder. Båda svaren är dock häpnadsväckande. Både för att det innebär att vilket barn som helst med en sådan här bedrövlig klocka alltså kan bli spårat av vem som helst, och att denne "vem som helst" dessutom kan skicka falska meddelanden till barnet, låtsas vara en förälder och dessutom avlyssna mikrofon och kamera i realtid.

|

Man kan alltså ställa till med allt det som neurotiska föräldrar hade hoppats att klockan skulle skydda mot. Lustigt att det kan bli så tänker jag. Eller ändå inte. 2015 (det vill säga nio sköna år sedan) bloggade jag hos DI Digital, och skrev då om spionerande kylskåp och hackade glödlampor. Jag försökte då driva tesen att allt som är uppkopplat mot internet också kan bli uppkopplat av någon annan på internet. Ju fler sätt anslutningar en pryttel har, desto lättare är det att koppla upp sig mot den och utnyttja den för sattyg. Därför är "smarta" lösningar inte alltid "säkra" lösningar. Klockor som man kopplar fast i det mest skyddsvärda vi har (barnen) är ett gott exempel på en dålig lösning.

|

|

|

|

|

– Ska man säga något generellt så finns det en korrelation mellan säkerheten och priset. Ska varan göras till lågt pris, läggs inte resurser på säkerheten, menar han.

– Man brukar skämtsamt säga, S:et i IoT står för säkerhet. Det finns inte, säger Pontus Johnson.

|

|

Sinan Akdag, digital expert på Sveriges konsumenter sa till Syre 2021 att GPS-klockorna då hade samma säkerhetsproblem som den norska rapporten rapporterat några år tidigare.

|

|

|

– Rent generellt har inget förändrats. Några produkter som var med i testet, och deras uppföljare, säljs fortfarande, säger han.

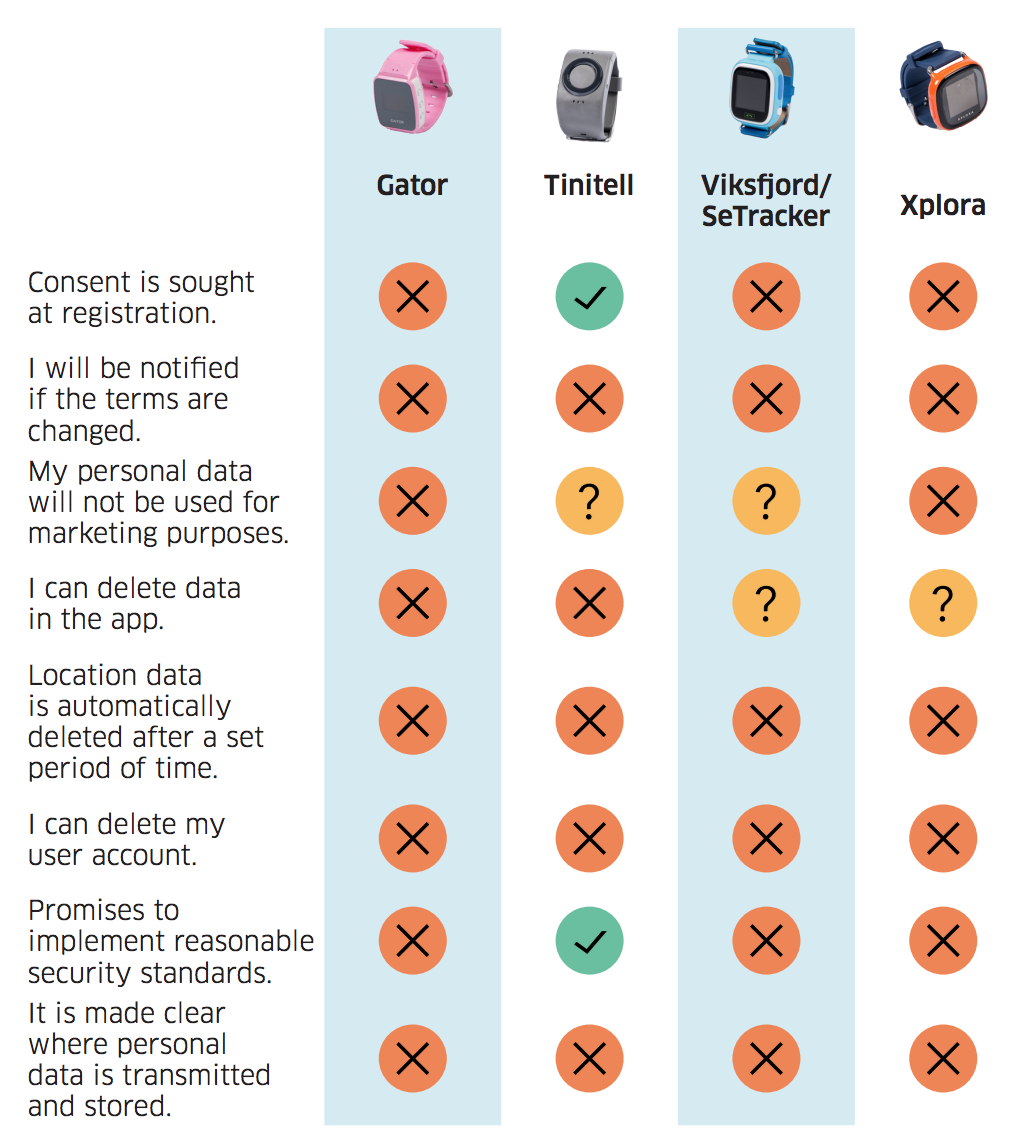

Klockorna som testades hade tre tydliga brister. I två av av fyra klockor kunde en utomstående enkelt ta kontroll över klockan utan att det märktes. Hackern kunde sedan avlyssna eller kontakta barnet och följa dess rörelsemönster. Uppgifterna skickades över och lagrades också på nätet utan kryptering.

|

|

|

Det är lustig att vi aldrig lär oss. Att samma klockor nu, 2024, hackas på samma sätt som då, 2017, är verkligen anmärkningsvärt. Också att kompetensen som behövs inte är mer avancerad än att du och jag skulle kunna göra det här hemifrån. Plötsligt ter sig säkerhetslösningarna inte alls särskilt säkra...

|

|

|

|

4. Veckans länkar

Här kommer tre läsvärda länkar från den senaste veckans flöden på min kant.

|

|

Jag hoppas att de kan bidra till vidare läsning och intresse för nätpolitiska frågor. Ibland återkommer jag senare till länkarna, ibland inte.

|

|

|

|

|

|

|

Samtidigt som Kinas digitala censur ökar och det kinesiska internetet defacto blir allt mindre finns både större och mindre organisationer som verkligen satsar på att möjliggöra för kinesiska internetanvändare att komma åt samma internet som vi kan. Här presenteras några av de mer framgångsrika satsningarna - alla finansierade av min arbetsgivare.

|

|

|

|

|

Vännerna Corin Ism och Markus Amalthea Magnuson har publicerat ett manifest för det långsamma internetet. Det är verkligen en long read och jag har tänkt att ha det som min sommarläsning. Jag tror verkligen på att hastigheten på internet måste skruvas ner för att vi både ska hinna förstå vartåt allt barkar och för att vi ska hinna uppskatta allt bra som skapas. Är det någon som vill ha en läs-cirkel i sommar? Jag är med!

|

|

|

|

|

Bra rapport från Nigeria-baserade Paradigm Initiative som beskriver hur övervakningsteknik används i olika länder på den Afrikanska kontinenten. Intressanta faktorer tycker jag själv är varifrån tekniken kommer, hur länder lär av varandra - men också att skillnaden mellan olika länder är större än man ibland vill tro. Afrika är inte en "ny marknad" bara vad gäller digitalisering och innovation - utan också repressiv övervakning.

|

|

|

|

|

|

|

|

|